Una mujer entra a una tienda pensando en recoger manzanas. Antes de llegar al pasillo de productos agrícolas, una cámara de seguridad escaneó su rostro. Ya sea que el sistema esté buscando ladrones o simplemente registrando su llegada, su rostro se ha unido al libro de contabilidad digital, una marca que no puede borrar fácilmente. Los minoristas, los bancos, los aeropuertos, los estadios y los edificios de oficinas hacen lo mismo.

Pero ¿qué pasa si la información facial de la mujer es robada o utilizada indebidamente? Si un ciberdelincuente roba su contraseña, puede cambiarla. Si obtienen su número de tarjeta de crédito, puede cancelar la tarjeta. Pero no puede restablecer ni deshacer el aspecto de sus pómulos.

Los sistemas de reconocimiento facial no almacenan imágenes reales. Convierten el rostro en una plantilla matemática que mapea las posiciones y proporciones de los rasgos faciales. Cuando otra cámara escanea posteriormente a la persona, el sistema compara su rostro en vivo con estas plantillas para confirmar la identidad.

En mi trabajo como profesor de ciberseguridad en el Instituto de Tecnología de Rochester, descubrí que, si bien las plantillas son más seguras que las fotografías (que cualquiera en línea puede capturar y manipular), las plantillas también pueden ser robadas. Cuando esto sucede, estas claves digitales crean una vulnerabilidad de por vida. Si se viola la base de datos de reconocimiento facial, las “cerraduras” que abre el patrón (acceder a la aplicación de un banco, pasar por la seguridad del aeropuerto, ingresar a un edificio de oficinas) no se pueden restablecer. El rostro de una persona es permanente y también lo es una amenaza.

La amenaza no es teórica. Los datos biométricos se roban en casos de violación de datos. En 2024, se piratearon datos biométricos de un sistema de reconocimiento facial utilizado en bares y discotecas de Australia. Y en 2019, los datos biométricos de un sistema piloto de reconocimiento facial establecido por la Oficina de Aduanas y Protección Fronteriza de EE. UU. fueron violados en un ataque a una red de subcontratistas. Sin embargo, no está claro si se explotaron los datos biométricos robados de alguien.

¿Viendo el juego? Las cámaras de seguridad pueden capturar y digitalizar su rostro. Foto AP/Matt Slocum Seguimiento de tu rostro

Todos los identificadores biométricos conllevan riesgos. Sin embargo, las huellas dactilares y los escáneres de iris se utilizan normalmente en situaciones controladas, como desbloquear el teléfono de alguien o permitir que alguien entre a un edificio. En estos casos, la persona debe mirar deliberadamente el escáner. Las cámaras en espacios públicos, por el contrario, pueden capturar rostros cuando la gente pasa, desde la distancia, sin que las personas cuyos rostros se escanean se den cuenta.

Si la base de datos de huellas dactilares o iris se ve comprometida, el ladrón aún necesita mostrar físicamente ese dedo u ojo, o uno falso, al escáner. Sin embargo, se podría hacer coincidir el patrón del rostro robado con imágenes de cámaras de vigilancia o fotografías que circulan en Internet, lo que facilitaría la identificación de una persona de interés o el seguimiento de sus movimientos y actividades.

También existe una gran diferencia, técnica y ética, entre mantener una cara en el teléfono y entregarla a una base de datos. En los dispositivos Apple modernos y en muchos sistemas Android, los datos biométricos utilizados para desbloquear el dispositivo se almacenan localmente en un chip de hardware dedicado y no se comparten con el fabricante ni con los servicios en la nube para su autenticación. Como resultado, una violación de los sistemas corporativos o de la nube no revelaría estos patrones biométricos a nivel de dispositivo.

Algunas cámaras de seguridad pública y de calles son pasivas, solo observan a la gente pasar, sin registros a largo plazo. Pero otros pueden estar siguiendo los pasos de las personas, vinculando rostros a bases de datos y creando un rastro digital persistente. El riesgo aumenta cuando las organizaciones utilizan sistemas para rastrear a personas específicas en múltiples bases de datos. Los sistemas aeroportuarios podrían comparar el rostro de un pasajero con el pasaporte o las bases de datos de las aerolíneas. Los estadios pueden comparar a las personas con las listas de seguridad local o de aplicación de la ley. La empresa que gestiona el Madison Square Garden utilizó el reconocimiento facial para negar la entrada a los abogados de las firmas que representaban a las personas que demandaron a la empresa.

Algunas cadenas minoristas importantes, como Wegmans y Target, también utilizan sistemas de reconocimiento facial en sus esfuerzos de prevención de robos. Cada nueva grabación agrega otro registro permanente.

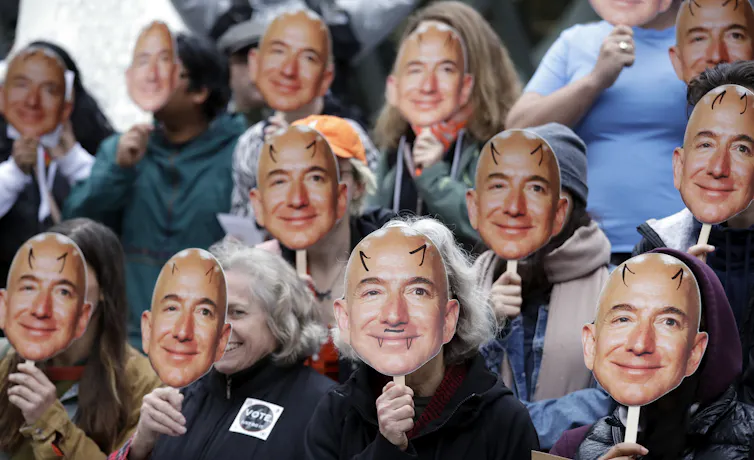

Los manifestantes sostienen fotografías del director ejecutivo de Amazon, Jeff Bezos, frente a sus rostros durante una protesta por el sistema de reconocimiento facial de la compañía. Foto AP/Elaine Thompson

Muchas empresas carecen de experiencia en ciberseguridad y dependen de proveedores externos para gestionar sus datos. Si estos sistemas centralizados son vulnerados (o los conjuntos de datos se vinculan entre diferentes plataformas, proveedores o intermediarios de datos), su rostro puede convertirse en una especie de identificador permanente, que puede usarse para detección o seguimiento. En algunos casos, cuando se combina con otros datos comprometidos, su rostro capturado puede reducir la barrera a la suplantación.

Cuando el rostro de una persona se encuentra con sus datos

Y la combinación de plantillas con herramientas de inteligencia artificial como deepfakes o modelos faciales tridimensionales podría, en algunos casos, permitir que un delincuente se haga pasar por un individuo en sistemas que requieren prueba de un rostro vivo, adoptando una identidad digital falsa, como ponerse un disfraz.

Cuando los delincuentes combinan patrones biométricos con otros datos filtrados, como inicios de sesión en perfiles de redes sociales o direcciones particulares, pueden crear “superperfiles” vinculados a las numerosas actividades de una persona. Debido a que el rostro actúa como una clave permanente para la conexión, este nivel de robo de identidad es difícil de revertir.

Cómo minimizar la amenaza

La gente todavía está descubriendo cómo vivir con una recopilación biométrica generalizada. La conveniencia de pasar controles de seguridad o comprar sin problemas es atractiva, pero a menudo conlleva un riesgo permanente para la privacidad y la seguridad.

Para mitigar la amenaza, las organizaciones pueden seguir varias prácticas recomendadas para proteger la privacidad de los datos. Pueden retener sólo la información necesaria, borrar rápidamente el resto y cifrar cada patrón matemático. Sólo pueden almacenar plantillas cifradas, no fotografías sin formato. Pueden utilizar técnicas de seguridad, como las últimas técnicas de detección de vida, para garantizar que sus sistemas se comuniquen con personas reales, no con fotografías, máscaras o falsificaciones. Y pueden adoptar un enfoque de privacidad desde el diseño, lo que significa que conservarán los datos sólo el tiempo necesario, documentarán claramente cómo se utilizan y limitarán quién tiene acceso.

Los consumidores también pueden tomar medidas. En lugares con leyes de privacidad, como California, Illinois y la Unión Europea, las personas pueden presentar una solicitud de acceso a datos para ver qué datos biométricos tiene una empresa y, en algunos casos, solicitar que se eliminen. También pueden preguntar a los proveedores en cualquier lugar qué datos se recopilan, cuánto tiempo se conservan y cómo se protegen.

Descubre más desde USA TODAY NEWS INDEPENDENT PRESS US

Suscríbete y recibe las últimas entradas en tu correo electrónico.